Installazione e configurazione Tor. Denis Kolisnichenko. Anonimato e sicurezza su Internet. Dalla “teiera” all'utente Come utilizzare il programma vidalia

Recentemente, a causa dello sviluppo della censura su Internet, i fornitori russi, su istruzioni di Roskomnadzor, bloccano sempre più l'accesso ad alcune risorse Internet che contengono materiali contraddittori Legislazione russa. Inoltre, spesso, invece di bloccare un URL specifico di una pagina con contenuti illegali, la risorsa viene bloccata completamente (da nome del dominio, indirizzo IP, ecc.). Ciò si spiega con la mancanza fattibilità tecnica, alla: "Ciò richiede attrezzature costose, che non abbiamo"... Beh, no, no! Quindi ne usciremo noi stessi.

Disclaimer: non incoraggio nessuno a utilizzare alcuna informazione, la cui distribuzione nel territorio Federazione Russa vietato! Non sono responsabile per chiunque utilizzi i materiali di questo articolo per ottenere l'accesso a contenuti illegali!

È possibile accedere a un sito bloccato utilizzando le cosiddette “reti anonime”. In breve, l'essenza di queste reti è che gli utenti accedono alle risorse Internet non direttamente, ma attraverso una catena di server proxy. In questo caso i dati vengono trasmessi in forma crittografata e viene nascosto anche il vero indirizzo IP dell'utente, poiché la richiesta arriva all'indirizzo di destinazione da un server proxy, che potrebbe trovarsi dall'altra parte del mondo. In questo modo è garantito l'anonimato dell'utente sulla rete. Una delle reti anonime più popolari è la rete Tor.

Esistono molte opzioni per configurare una connessione alla rete Tor. Qui potete scegliere in base ai vostri gusti. L'opzione più semplice è scaricare Tor Browser e utilizzarlo immediatamente. Ma perché Di solito uso browser di Google Io e Chrome non vogliamo avviare Tor Browser separatamente ogni volta che devo andare su un sito bloccato, preferisco utilizzare il plugin Vidalia Bundle + per Google Chrome(Essenzialmente, Tor Browser è lo stesso Vidalia + una versione ridotta di Firefox, configurata per funzionare insieme ad esso).

Il bundle Vidalia contiene Tor, il server proxy Polipo, l'interfaccia grafica Vidalia e il plugin TorButton per Firefox (per Chrome quindi non è necessario installarlo, abbiamo invece Proxy SwitchyOmega). Attualmente lo sviluppo del bundle Vidalia è stato interrotto e gli sviluppatori consigliano di utilizzare il browser Tor. Ma il pacchetto può essere scaricato gratuitamente su Internet o semplicemente utilizzare Vidalia dal pacchetto Tor Browser.

Configurazione di una connessione alla rete Tor

L'intera configurazione si riduce all'installazione di Vidalia. Tutto ciò di cui hai bisogno per connetterti alla rete Tor viene fornito con esso. Nella maggior parte dei casi, quasi tutte le impostazioni possono essere lasciate intatte. Nella scheda "Impostazioni->Esperto", l'indirizzo e la porta dovrebbero essere 127.0.0.1:9051.

Impostazioni Vidalia

Per evitare che la finestra del programma appaia ogni volta che lo avvii, puoi deselezionare la casella di controllo "Mostra questa finestra all'avvio" nella finestra del programma.

Finestra principale di Vidalia

Configurazione di Google Chrome

Installiamo il plugin Proxy SwitchyOmega dal negozio online di Chrome e andiamo alle sue impostazioni.

Qui devi prima impostare i parametri del proxy nella scheda "profili->proxy": protocollo - SOCKS5; server - 127.0.0.1; porto - 9050.

Impostazioni proxy

Quindi, nella scheda “profili->cambio automatico”, impostiamo il parametro Default su “Diretto” e sopra, nelle righe “Regole di cambio”, registriamo tutti gli host a cui vogliamo accedere in modo anonimo tramite Tor. L'indirizzo specificato nel modulo *.example.com corrisponderà al dominio example.com e a tutti i suoi sottodomini. Indichiamo il profilo - "proxy".

impostazione delle regole di cambio

Nella scheda "impostazioni->interfaccia", specifica Profilo di avvio - "passaggio automatico" (oppure puoi lasciare "Profilo corrente".

Selezione di un profilo predefinito

Non dimenticare di salvare le modifiche (il pulsante "Applica modifiche").

Pertanto, per impostazione predefinita verrà utilizzato il profilo "Diretto", ovvero una connessione diretta e quando si visitano i siti specificati nelle "Regole di cambio" - il profilo "proxy". Inoltre, se necessario, potremo selezionare manualmente il profilo da utilizzare in qualsiasi momento. pannello superiore navigatore.

Se ogni volta che avvii Vidalia ricevi un messaggio che la versione di Tor che stai utilizzando non è aggiornata, allora dalla pagina di download di Tor Project puoi scaricare un "Expert Bundle" contenente solo Versione attuale Tor e scompattare il contenuto delle cartelle Data e Tor nelle directory appropriate, sostituendo i file. Ad esempio, per Windows 10 queste saranno le directory: C:\Utenti\Nome utente\AppData\Roaming\Tor E C:\Programmi\Vidalia Bundle\Tor rispettivamente.

Uno dei migliori pacchetti per aumentare l'anonimato della navigazione è l'applicazione. Questo è software gratuito con open source codice sorgente. Non è una coincidenza che avidi libertari come la Electronic Frontier Foundation simpatizzino con lui. Per utilizzare Tor in modo efficace, è necessario avere una chiara comprensione delle sue capacità, vantaggi e svantaggi, poiché non è una bacchetta magica o un berretto dell'invisibilità, ma un vero e proprio strumento con una propria nicchia e portata.

Come funziona Tor

Il progetto Tor è un'iniziativa piuttosto ampia e il pacchetto che puoi installare sul tuo computer è solo una piccola parte del sistema. In realtà, il nome “Tor” è l’abbreviazione di “”. Il pacchetto Tor è quindi un mezzo per connettersi a una rete di trasmissione dati protetta da sguardi indiscreti. Questa rete “a cipolla” è composta da un numero significativo di , che servono a nascondere le informazioni dell'utente. Le informazioni trasmesse su questa rete sono crittografate e passano attraverso diversi server, il che complica notevolmente l'analisi del traffico e, di conseguenza, aumenta la sicurezza dell'utente. Inoltre, Tor potrebbe diventare mezzi efficaci per organizzare l'accesso bloccato da un firewall locale o risorse Internet chiuse.

Dopo la connessione alla rete Onion, viene creata una catena di server attraverso la quale verranno trasmesse le informazioni durante la sessione, mentre nessun singolo server dispone di informazioni sulla catena nel suo insieme. Tutti i dati trasmessi all'interno della rete sono crittografati e i singoli nodi utilizzano le proprie chiavi. Periodicamente il sistema modifica le catene di trasmissione dei dati. Tor è quindi un mezzo per garantire la sicurezza dei canali di trasmissione delle informazioni, una sorta di "scatola nera" che rende il più difficile possibile determinare i percorsi di trasmissione dei dati. Di conseguenza, puoi determinare i principali punti deboli dell'applicazione, che dovresti conoscere in anticipo.

Per cominciare, Tor non sostituisce in alcun modo antivirus e altri strumenti sicurezza della rete. Garantisce semplicemente un trasferimento sicuro dei dati e, se scarichi inavvertitamente qualche Trojan, verrà correttamente distribuito sul tuo computer. Tor non ha modo di controllare le informazioni che condividi con siti esterni. Quindi, se, ad esempio, lasci tu stesso dati personali riservati, nessuna crittografia o catene di proxy ti aiuteranno.

Se hai effettuato l'accesso a un sito che raccoglie statistiche sul comportamento degli utenti, tutte le tue azioni nel tuo account potrebbero essere registrate dai proprietari di tale risorsa. Ciò che Tor può realmente fare è nascondere la connessione dell'account a un IP specifico, e questo può essere molto importante per la privacy dell'utente. Dopotutto, questo è uno degli scopi originali dell'applicazione. Allo stesso tempo, va ricordato che tale protezione diventa effimera se a volte decidi di accedere a un sito di questo tipo senza utilizzare Tor, esponendo così i tuoi file .

Un'altra scappatoia nota è tra l'utente e il primo server della catena Tor e tra la rete Tor e il destinatario dei pacchetti. Gli sviluppatori dell'applicazione consigliano vivamente di utilizzare il protocollo sicuro HTTPS quando possibile e incoraggiano gli utenti a installare il componente aggiuntivo HTTPS Everywhere nel proprio browser. È progettato per passare automaticamente a una versione sicura della pagina web che stai visualizzando, se, ovviamente, il sito web di destinazione fornisce tale opzione di connessione.

C'è un avvertimento importante qui: a causa di alcune caratteristiche dell'API dei browser moderni più popolari, HTTPS Everywhere può funzionare completamente solo nel browser Firefox. Le versioni per altri browser consentono ancora l'accesso a breve termine a una pagina non protetta in precedenza scaricamento automatico la sua versione HTTPS. Infine, non dimentichiamoci della banale registrazione dei tasti premuti, quindi se il tuo verme della paranoia è sufficientemente nutrito, non dimenticare l'esistenza delle tastiere virtuali e utilizza anche un antivirus aggiornato.

Pacchetto Vidalia

Vengono offerte diverse opzioni di pacchetto: dalla console “pura” Tor, che dovrai configurare tu stesso, ai kit di vari gradi di automazione che ne semplificano il funzionamento. Forse la soluzione più universale è l'assieme Vidalia, disponibile sullo stesso sito ufficiale. Include diversi componenti. Innanzitutto c'è l'applicazione Tor stessa, che ti consente di connetterti alla rete Onion e trasferire dati.

In secondo luogo, questo è il pannello di controllo di Vidalia, che ti consente di comunicare con Tor in un modo familiare alla maggior parte degli utenti interfaccia grafica. Il prossimo membro del team è il software proxy HTTP Polipo (www.pps.jussieu.fr/~jch/software/polipo). Senza entrare nei dettagli tecnici, notiamo che il suo scopo è principalmente quello di aumentare le prestazioni del pacchetto. Il fatto è che Tor utilizza SOCKS e l'uso di un proxy HTTP consente di utilizzare una serie di tecnologie (ad esempio il caching) che accelerano il lavoro con il browser. Inoltre, specificando l'indirizzo Polipo come proxy nelle impostazioni dell'applicazione di cui hai bisogno, puoi forzare questa applicazione a utilizzare Tor per inviare dati. Anche altri proxy, come Privoxy, sono adatti per interagire con Tor.

L'ultimo componente del pacchetto è Torbutton. Questo è un componente aggiuntivo per Navigatore Firefox, permettendoti di passare facilmente alla modalità di navigazione protetta utilizzando Tor. Sfortunatamente, altri visualizzatori non sono ancora supportati. Inoltre, anche in Firefox dovrai armeggiare un po' con questo componente. Il motivo è che la versione attuale di Torbutton non supporta Firefox 4. Pertanto, i possessori di versioni moderne di questo browser dovranno installare manualmente la versione alpha di Torbutton. Si tratta di un normale componente aggiuntivo in formato XPI, il cui collegamento è disponibile nella sezione download del sito Web ufficiale di Tor Project.

Dopo aver installato Torbutton, verrà visualizzato un pulsante di avvio Tor nella barra di stato (Firefox 3) o nella barra degli indirizzi (Firefox 4). Questo strumento è molto comodo perché permette di selezionare la modalità operativa del browser direttamente durante la navigazione senza modificare con un solo clic le sue impostazioni di base. È interessante notare che Torbutton offre anche di aumentare ulteriormente la privacy caricando le versioni inglesi delle pagine per impostazione predefinita, indipendentemente da ciò impostazioni della lingua Visualizzatore Internet. Installazione di Vidaliaè semplice, condotto in russo e non sarà difficile nemmeno per un utente inesperto. Se hai un firewall abilitato sul tuo computer, assicurati di consentire a Vidalia e Tor l'accesso a Internet.

Tor è un mezzo per connettersi a una rete dati sicura. È costituito da un numero significativo di server proxy, che servono a nascondere le informazioni dell'utente.

L'elemento principale dell'interfaccia del pannello di controllo di Vidalia è, ovviamente, il pulsante di avvio di Tor e Polipo. Un pulsante dal nome poco suonante alle nostre orecchie, “Cambia identità”, consente di avviare manualmente il processo di ricostruzione della catena di proxy coinvolta. Di conseguenza, riceverai un nuovo IP. A proposito, a volte una tale ristrutturazione ti consente di aumentare leggermente la velocità di lavoro con Tor, se la tua catena lo ha incontrato inizialmente server lenti. Il pulsante “Sfoglia rete” aprirà una mappa con l'elenco dei server inclusi nella catena corrente. Lì puoi anche visualizzare brevi informazioni su di essi e, se necessario, chiudere la connessione. "Configurazione di un server" ti consentirà di abilitare una modalità in cui il tuo Tor accetterà connessioni da altri utenti. Questo trasformerà il tuo computer in uno dei nodi della rete Onion. Questa opportunità deve essere sfruttata con attenzione, dopo aver prima studiato la documentazione rilevante e aver ben compreso la situazione.

La sezione Impostazioni contiene diverse schede con opzioni per Tor e Vidalia. Nella scheda Generale ci sono le impostazioni per l'avvio automatico di Tor e Polipo all'avvio sistema operativo. Avrai bisogno della scheda Rete se tu rete locale oppure vengono effettuati tentativi sulla rete del provider per bloccare Tor. Qui è possibile specificare il server proxy utilizzato per accedere a Internet ed elencare le porte consentite per la connessione.

L'interfaccia di Vidalia è stata tradotta in un gran numero di lingue. Scegli quello più conveniente e cambia lo stile progettazione esterna programmi, puoi andare alla sezione “ Aspetto».

Il blocco “Impostazioni Bridge” merita attenzione. Un modo per combattere Tor è bloccare l'accesso ai nodi di rete conosciuti. I bridge sono server i cui elenchi completi non vengono pubblicati. Pertanto, la probabilità che vengano bloccati tutti è piccola. Sono supportate le connessioni dirette ai bridge conosciuti, ad esempio quelli lanciati dai tuoi amici. Gli elenchi pubblici e aggiornati sono pubblicati su bridges.torproject.org.

Un'altra opzione per ottenere l'elenco è inviare un'e-mail a: con la frase ottieni ponti. Tuttavia, solo le richieste inviate da utilizzando Gmail, – questo protegge il sistema dai tentativi di raccogliere automaticamente gli indirizzi bridge. Poiché la loro funzionalità non è garantita, si consiglia di specificare più indirizzi di questo tipo contemporaneamente nelle impostazioni Tor. A proposito, abilitare la modalità bridge è efficace anche se non si specifica un singolo indirizzo: Tor inizierà a crittografare il suo accesso alle directory dell'host, il che può ostacolare seriamente il funzionamento dei programmi di blocco. Se lo desideri, puoi personalizzare il tuo proprio computer per il funzionamento in modalità Ponte Tor– per fare ciò ti basterà spuntare l’apposita voce nella scheda “Exchange”.

La scheda "Servizi" è destinata a ritocchi cosiddetti nascosti Servizi Tor. Con il loro aiuto, puoi avviare il tuo servizio web sul tuo computer senza rivelare il suo IP ai visitatori. Inoltre, un servizio nascosto, grazie all'utilizzo delle tecnologie Onion e alle funzionalità di Tor, può essere accessibile anche quando il tuo Personal computerè dietro il firewall.

Iniziamo installando un server web o un altro programma che desideri rendere disponibile agli utenti remoti. La particolarità dell'installazione di qualsiasi servizio di questo tipo nel nostro caso è che non dovrebbe avere un indirizzo pubblico: deve essere configurato per accettare connessioni solo dal proprio computer (localhost). Inoltre, non dimenticare che i server funzionanti sono in grado di fornire molto agli utenti informazione interessante nei messaggi di servizio, quindi presta attenzione a queste sfumature quando configuri i tuoi programmi, poiché una configurazione disattenta può rovinare tutti i tuoi sforzi per raggiungere il server utilizzando Tor.

Quindi andiamo alla scheda “Servizi” della barra degli strumenti di Vidalia, creiamo un nuovo “servizio nascosto” e inseriamo i dati necessari nella sua tabella delle caratteristiche. Tor genererà da solo l'indirizzo "segreto". Le colonne “Porta virtuale” e “Percorso della directory” sono obbligatorie. Nel primo caso dovrai specificare il numero di porta su cui il tuo programma server è configurato per ascoltare e, nel secondo, il percorso della cartella in cui Tor inserirà il file contenente l'indirizzo del tuo servizio sulla rete Onion . Nota: questa deve essere una directory separata per archiviare le informazioni Tor, non una directory file utente il tuo programma. In altre parole, se si esegue un server Web, non è necessario specificare qui il percorso della directory "home" dei suoi file. Per evitare confusione, sarebbe meglio creare immediatamente una directory di questo tipo nella cartella Tor stessa.

Torniamo all'utilizzo "normale". Per configurare qualsiasi applicazione per trasferire dati tramite Tor, devi specificare l'indirizzo proxy HTTP Polipo nelle impostazioni del tuo programma. Il suo IP è locale, 127.0.0.1, e la porta predefinita è 9050. Se l'applicazione richiede di indicare il tipo di proxy utilizzato, specificare SOCKS 5. Salvando tali impostazioni come indirizzo proxy, ad esempio, in un client di messaggistica istantanea, riceverai una connessione privata sicura. Tor e Polipo, ovviamente, devono essere in esecuzione, altrimenti il tuo programma semplicemente non sarà in grado di accedere a Internet. Una piccola nota: quando ci si connette ai server ICQ e ad altri servizi popolari, potrebbe apparire un messaggio che indica che è stato superato il numero di connessioni dall'IP corrente dell'utente. Questo ostacolo, di norma, può essere facilmente superato riavviando la catena di server proxy utilizzando il pulsante "Cambia identità". Concludendo la storia di Vidalia, ricordiamo che tutti i componenti di questo pacchetto sono progetti open source. Ovviamente puoi scaricare i sorgenti nella sezione corrispondente del sito web di Tor Project.

Assemblaggi già pronti

Come accennato in precedenza, una delle principali minacce alla privacy quando si utilizza Tor sono gli errori di configurazione, nonché l'esecuzione dei programmi in modalità non protetta. Una soluzione molto conveniente a questo problema è il pacchetto Tor Browser. Questa è un'applicazione già pronta e, molto utile, portatile che fornisce una navigazione sicura. Include tutti i componenti che abbiamo descritto sopra più la versione portatile di Firefox 3.6. Poiché il sistema è inizialmente, per impostazione predefinita, configurato per funzionare con Tor, l'utente può essere sicuro che nulla viene dimenticato e che il livello di sicurezza si avvicina al massimo ottenibile.

È passato molto tempo. E la situazione in RuNet con la regolamentazione governativa è solo peggiorata. Molti siti vengono bloccati in massa per svariati motivi e anche semplicemente “per errore” (perché si trovavano sullo stesso IP di “siti sospetti”). Pertanto, vari tipi sono diventati più richiesti che mai. Interessato a . Dopo il nostro ultimo articolo, i lettori hanno iniziato a ricevere domande sull'aiuto nella configurazione di Tor.

Domande di questo tipo:

1) Come lavorare con Tor utilizzando qualsiasi browser Internet (non solo un browser Tor speciale)?

2) Come torturare eventuali applicazioni (ad esempio Skype, ICQ, ecc.)

3) Cosa devo fare se il mio provider di servizi Internet (ISP) blocca l'accesso a Tor?

Cercheremo di rispondere a tutte queste domande utilizzando esempi chiari. Per Torificare tutto (o quasi tutto il nostro traffico Internet) un pacchetto standard non è adatto a noi Pacchetto Tor Brouser che viene scompattato sul desktop o sull'unità flash e include Tor già configurato e un browser speciale.

Dobbiamo installare la "versione stazionaria" sul sistema operativo, questo è il pacchetto Pacchetto Vidalia(comprende: Vidalia, Tor).

Lo installiamo sul sistema (vedi il nostro articolo), quindi al primo avvio imposteremo immediatamente le impostazioni per il lavoro:

Fig. 1. Impostazioni Tor - "Exchange2

Fig.2. Impostazioni Tor - "Rete"

1) Ora iniziamo a configurare i nostri browser funzionanti per il lavoro anonimo tramiteTor.

ConfigurarloInternetEsploratore:

In Windows 7, per fare ciò, vai alle opzioni “Pannello di controllo – Rete e Internet – Opzioni Internet – Connessioni – Impostazioni di rete – Configurazione delle impostazioni della rete locale”, seleziona la casella "Server proxy" aprire una scheda "Inoltre", lo metteremo lì clausola 4. Calzini: 127.0.0.1:9050

Vedi screenshot (3,4,5).

Riso. 4. Server proxy

Fig.5. Calzini5

Questo è tutto, il nostro IE funziona tramite Tor.

ConfigurarloGoogle Chrome:

Google Chrome dovrebbe essere il "browser predefinito" sul tuo sistema operativo. Quindi vedere la fig. 6:

Riso. 6. Impostazioni del server proxy

Dopo aver fatto clic sul pulsante “Modifica le impostazioni del server procti” Vedrai le già familiari schede delle impostazioni del browser Internet. Vedi screenshot (3,4,5). Se hai completato correttamente il passaggio precedente ( Configurarlo Internet Explorer ), allora Google Chrome funzionerà per te anche attraverso la rete Tor.

Impostazione del browserMusica lirica:

Per fare questo, vai al punto "Impostazioni - Avanzate - Rete - Server proxy."

Seleziona la casella Calzini: (e inserisci lì i seguenti dati) 127.0.0.1:9050

Vedi gli screenshot 7 e 8.

Configurazione del browser Mozilla Firefox:

Per questo abbiamo bisogno Plug-in Foxy Proxy Basic, che installeremo nella sezione "Estensioni", vedere la fig. 9:

Quindi, una volta installato il plug-in, seleziona la modalità "Proxy Tor per tutti gli indirizzi"(vedi Fig. 10)

Riso. 10. Seleziona Tor per tutti gli indirizzi

e configurare le impostazioni come in Fig. undici

Questo è tutto, ora non ci saranno più “siti proibiti” per te...

Puoi controllare il tuo “nuovo” indirizzo IP tramite il sito web http://2ip.ru

Quando lavori attraverso la rete Tor, il tuo indirizzo sarà diverso da quello che hai ricevuto dal tuo ISP.

2) ToriamoSkype,ICQ,µTorrent:

Per utilizzare Skype, vai su "Impostazioni - Connessioni", seleziona la scheda SOCKS5, inserisci 127.0.0.1:9050

Vedi fig. 12:

Le stesse impostazioni devono essere effettuate per ICQ.

Per il client torrent µTorrent:

Andiamo a "Impostazioni - Connessioni" e configurare le impostazioni come in schermata 13:

Questo è tutto, puoi lavorare tranquillamente con i torrent.

3) Bene, la domanda più difficile. Cosa fare se il tuo provider Internet (ISP) blocca l'accesso aTor?

Ma per questo caso abbiamo scaricato il kit di distribuzione Pacchetto Vidalia Bridge (per Windows 8, 7, Vista e XP), Si tratta di un pacchetto per accedere alla rete Tor attraverso un cosiddetto "bridge".

Vedi schermata 14:

Spieghiamo brevemente come funziona il tutto.

Cosa significa il termine “ripetitori a ponte”?

Alcuni fornitori di servizi Internet tentano di impedire agli utenti di accedere alla rete Tor bloccando le connessioni ai relè Tor noti. I bridge Relay (o bridge in breve) aiutano gli utenti bloccati ad accedere alla rete Tor. A differenza di altri relè Tor, i bridge non sono elencati nelle directory pubbliche come normali relè. Poiché non esiste un elenco pubblico completo, anche se il tuo ISP filtra le connessioni a tutti i relè Tor conosciuti, è improbabile che sia in grado di bloccare tutti i bridge.

Come trovare ripetitori di tipo bridge?

Esistono due modi principali per scoprire l'indirizzo dei ponti:

A) Chiedi agli amici di organizzare per te ponti privati;

B) Utilizzare ponti pubblici.

Per utilizzare bridge privati, chiedi agli amici di avviare Vidalia e Tor da un'area non bloccata di Internet e fai clic su "Aiuta gli utenti bloccati" nella "Pagina di configurazione relè" di Vidalia. Dovrebbero quindi inviarti l'"Indirizzo Bridge" (la riga in fondo alla loro pagina di inoltro).

A differenza del funzionamento di un normale relè, un relè in modalità bridge trasmette e riceve semplicemente i dati dalla rete Tor, quindi non dovresti lamentarti di eventuali violazioni all'operatore.

Puoi trovare gli indirizzi pubblici dei bridge visitando https://bridges.torproject.org. Le risposte in questa pagina cambiano ogni pochi giorni, quindi controlla periodicamente se hai bisogno di più indirizzi bridge. Un altro modo per trovare indirizzi bridge pubblici è inviare un'e-mail a [e-mail protetta]

Inizierò con una nota.

Signore e signori!

Capisco perfettamente che non hai tempo costantemente e cronicamente. E sicuramente non potrai dedicarci 5 minuti. Anche se è sufficiente scrivere qualcosa come "Grazie! Questo mi tornerà utile! Lo prenderò per me! Lo scoprirò!" hai tempo (di solito lo fai). Ma per favore capiscimi: inoltre non ho tempo per controllare la pertinenza di tutti i miei messaggi. Ma se avessi speso 5 minuti del tuo tempo IMMEDIATAMENTE, non avresti perso tempo a scrivere questo messaggio. Grazie per l'attenzione!

Recentemente ho scritto un messaggio "". Ma (come si è scoperto) non è del tutto corretto. Perché sono state apportate modifiche alla nuova versione di TOR. Pertanto, se lo sei, dovresti avere le stesse impostazioni proxy e, se lo sei, leggermente diverse.

Sfortunatamente, l'ho scoperto solo l'altro giorno quando ho aggiornato il software TOR sul mio computer di lavoro. Per questo motivo potrebbero verificarsi problemi durante la configurazione dei programmi affinché funzionino attraverso la rete TOR. Se hai questi problemi o sei solo curioso, leggi sotto.

Che aspetto ha per l'intero sistema (settings browser Internet Esploratore):

Come appare per il browser Opera:

Che aspetto ha? Browser Mozilla Firefox:

Che aspetto ha:

Parte n. 3. Impostazioni personalizzate per TOR

I più attenti (tra coloro che hanno letto fino a questo punto) avranno notato che le impostazioni nelle parti N. 1 e N. 2 differiscono solo per una cifra del numero della porta "9 1

50" e "9 0

50".

È possibile impostare la propria porta nelle impostazioni di TOR Browser o Vidalia? Certo che puoi. E ci sono 2 modi per farlo.

Metodo numero 1.

Vai alle impostazioni di TOR Browser o Vidalia. Per fare ciò, è necessario posizionare il mouse sulla "cipolla" TOR nella barra delle applicazioni e premere il pulsante destro del mouse. Dal menu a tendina selezionare "Impostazioni":

Nelle impostazioni che si aprono, seleziona la scheda “Avanzate” e clicca sul pulsante “Modifica torrc corrente”:

Ma ora devi stare particolarmente attento e fare come ho scritto qui sotto:

1. Scrivere la riga ""Numero portaSocksPort" (ad esempio: "SocksPort 8008").

2. Selezionare questa riga con il mouse.

3. Seleziona la casella di controllo "Applica selezionati".

4. Fare clic sul pulsante "OK".

Perché? Non lo so, ma per il resto il mio programma non voleva salvare le modifiche.

Metodo numero 2.

Guarda dove si trova il file delle impostazioni, aprilo con any editor di testo e inserisci una riga sottostante simile a: "Numero di portaSocksPort". Ad esempio: "SocksPort 8008". È meglio farlo quando il tuo TOR non è in esecuzione.

Come posso trovare questo file di impostazioni? Il suo indirizzo è scritto nella sezione “Avanzate” delle impostazioni (vedi metodo n. 1 sopra).

Ad esempio, per TOR Browser ho:

E per Vidalia così:

Inoltre, puoi inserire il tuo percorso personale per il file e utilizzare le stesse impostazioni per entrambi i programmi (se li utilizzi improvvisamente entrambi sullo stesso computer). Ma non dimenticare di cambiare il numero di porta con quello specificato, se necessario (vedi parte n. 1 o n. 2).

Parte n. 4. Come e dove visualizzare le impostazioni proxy per TOR Browser

Molti, dopo aver letto tutto quanto sopra, si chiederanno: "Come posso vedere quali impostazioni proxy utilizza il mio browser TOR?"

Molto semplice!

Vai alle impostazioni di Firefox fornito con TOR Browser:

Lì andiamo alla scheda "Avanzate" e troviamo la sottoscheda "Rete":

E lì puoi vedere quali impostazioni proxy ha il tuo browser TOR:

Come e cosa Ora cosa fare se hai bisogno di utilizzare un proxy http(s) per lavorare tramite TOR, forse ne scriverò presto.

PS Garantisco la pertinenza di questo messaggio per 2 settimane. Se qualcosa non funziona per te a partire dal 15 agosto 2013 puoi farti la domanda: “Perché non ho impostato tutto questo prima?” Anche se posso scrivere subito la risposta: "Perché non avevo tempo! Ma ora ho tempo per capire tutto da solo". Buona fortuna!

8. Configurazione delle impostazioni Tor utilizzando la shell Vidalia

Il programma Vidalia funge da shell grafica per il sistema Tor. Funziona su quasi tutte le piattaforme, inclusi Windows, Mac OS, Linux o altri sistemi Unix.

Se viene utilizzata la build Tor Browser, Vidalia viene avviato dal file Avvia Tor Browser.exe dal catalogo

Se viene utilizzato il Vidalia Bundle, viene avviato dal file vidalia.exe dalla directory: <каталог установки Vidalia-bundleVidalia>

All'avvio, l'icona di Vidalia dovrebbe apparire sotto forma di cipolla. Sul sistema operativo Ubuntu appare nella barra delle applicazioni. Nel sistema operativo Windows appare nella barra delle applicazioni (accanto all'orologio)

Puoi richiamare il “Pannello di controllo Vidalia” facendo clic con il tasto sinistro del mouse sulla sua icona.

Le impostazioni di Vidalia sono trasparenti e facili da capire. Comunque elenchiamoli brevemente:

Avvia/Arresta Tor

Ottimizzazione del server. (Condivisione) Imposta la modalità operativa (client, server o bridge)

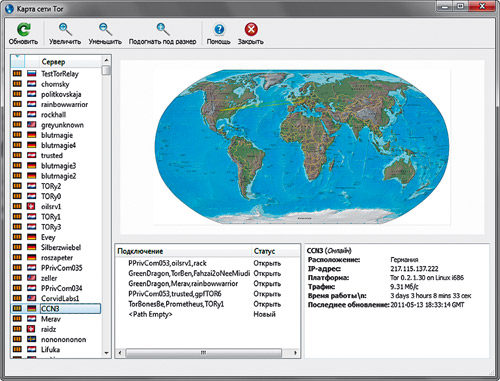

Mappa della rete

Mostra una mappa della rete Tor:

A operazione normale Tor nella finestra centrale in basso dovrebbe elencare le catene in uso. In questo caso la finestra adiacente a destra dovrebbe elencare i server della catena selezionata e le loro caratteristiche. La finestra in alto mostra la loro posizione geografica.

Utilizzando la mappa della rete, puoi selezionare i server per affiliazione o velocità.

Cambia la tua identità (Nuova identità). Cambia la catena Tor e quindi l'indirizzo IP di uscita.

Grafico del traffico

Mostra il traffico in entrata e in uscita e il tasso di cambio Tor:

Registro dei messaggi. Ti permette di visualizzare i log delle operazioni Tor:

Impostazioni. Apri la finestra "Impostazioni":

Scheda " Generale" consente di impostare le modalità di avvio per i componenti Tor

Scheda " Netto" (Rete) consente di registrare un server proxy esterno ("Utilizzo un proxy per accedere a Internet") e/o un bridge ("Il mio provider blocca l'accesso alla rete Tor") (Vedi Blocco Tor e come gestirlo Esso.)

Scheda " Avanzate" (Avanzate) consente di impostare (controllare) i parametri di connessione TCP (127.0.0.1 porta 9051). Imposta (controlla) inoltre la posizione del file delle impostazioni torrc e la directory dei dati. Inoltre, è possibile modificare la configurazione torrc file da qui.

Scheda " Aiuto" fa apparire il pannello Aiuto di Vidalia. Tuttavia, nella versione russa è ancora molto limitato.

Come si può vedere da quanto sopra, utilizzando la shell Vidalia Puoi configurare e controllare numerosi parametri del sistema Tor.

Dal libro Mondo della comunicazione: ICQ autore Leontyev Vitaly PetrovichConfigurazione dei parametri ICQ Facendo clic sul pulsante Menu ICQ nell'angolo in basso a sinistra della finestra e selezionando Preferenze, avrai accesso alle impostazioni del programma. Impostazione dei parametri ICQ - Menu Preferenze Lascia che ti rassicuri: non ci vorrà molto tempo per la configurazione. La cosa principale è ricordarsi di configurare la scheda Controlla

Dal libro Consigli e trucchi popolari autore Klimov A Dal libro Windows Vista senza stress autore Zhvalevskij Andrej ValentinovichImpostazione delle impostazioni del monitor Un altro collegamento importante nella finestra Personalizzazione è chiamato Impostazioni schermo e apre la finestra con lo stesso nome (Fig. 2.13, a sinistra). Riso. 2.13. Finestra Impostazioni di visualizzazione e scheda Monitor È facile intuire che qui puoi modificare le impostazioni del monitor

Dal libro ArchiCAD 11 autore DneprovAlexander GImpostazione dei parametri del pavimento Quando si progetta nell'ambiente ArchiCAD, l'utente lavora con un pavimento. Questo è il nome di uno spazio limitato da una certa altezza in cui sono posizionati elementi costruttivi, dettagli strutturali, oggetti interni, ecc.. L'utente ha

Dal libro 3ds Max 2008 autore Banco da lavoro Vladimir AntonovichImpostazione dei parametri della scala Se si fa clic sul pulsante Finestra di dialogo Impostazioni situato nella tavolozza delle informazioni, si aprirà la finestra Impostazioni predefinite della scala (Fig. 5.12). Riso. 5.12. Finestra Opzioni ScalaNell'area Anteprima e Posizionamento

Dal libro Office 2007. Corso multimediale autore Medinov OlegConfigurazione dei parametri del programma Per aprire la finestra Impostazioni preferenze, eseguire il comando Personalizza? Preferenze (Impostazioni? Parametri). La finestra ha 11 schede: Generale, File, Viewport, Gamma e LUT, Rendering, Animazione

Dal libro Microsoft Windows Servizi di SharePoint 3.0. Versione russa. Capitoli 9-16 autore Londer OlgaInserendo i valori dei parametri L'inserimento dei valori dei parametri dalla tastiera è un'alternativa al metodo interattivo: a volte è necessario specificare con precisione i valori che caratterizzano le coordinate del punto di riferimento di un oggetto e le sue dimensioni principali. Per questi scopi viene utilizzata una pergamena.

Dal libro AutoCAD 2009. Corso di formazione autore Sokolova Tatyana YurievnaImpostazione dei parametri Per passare alla modalità di impostazione dei parametri del programma, eseguire il comando del menu principale Service? Opzioni. La finestra che si apre è composta da diverse schede contenenti impostazioni dello stesso tipo, simili per scopo e funzionalità.

Dal libro Windows Vista. Per professionisti autorePersonalizzazione della home page con web part Durante la personalizzazione della pagina web part e l'aggiunta e la rimozione di web part, è possibile che le web part non si trovino nella posizione desiderata. In questo caso, è possibile spostare le web part nella pagina per ottenerlo

Dal libro 1C: Contabilità 8.2. Un tutorial chiaro per principianti autore Gladky Alexey AnatolievichConfigurazione dei parametri di sistema Per configurare i parametri di sistema di AutoCAD, utilizzare la scheda Sistema della finestra di dialogo Opzioni - fig. 3.11. Riso. 3.11. Finestra di dialogo Impostazioni di sistema L'area Prestazioni 3D determina le prestazioni Grafica 3D. Pulsante

Dal libro Senza documenti e caratteristiche poco conosciute Windows XP autore Klimenko Romano Aleksandrovich3.2. Configurazione della shell di Windows ora, dopo nuova interfaccia e le nuove funzionalità di Windows Vista non ti spaventano, cominciamo descrizione dettagliata nuova interfaccia della sala operatoria Sistemi Windows Vista e le sue opzioni di personalizzazione Personalizzazione del menu Start e della barra delle applicazioni Nuovo menu Start e

Dal libro Installazione, configurazione e Ripristino di Windows 7 al 100% autore Vatamanjuk Aleksandr Ivanovic Dal libro Mezzi sociali. VKontakte, Facebook e altri... autore Leontyev Vitaly PetrovichCapitolo 5 Configurazione della shell La struttura della partizione root HKEY_CLASSES_ROOT è stata ampiamente discussa nel capitolo precedente. La struttura delle restanti sezioni della radice non verrà presa in considerazione in questo libro, poiché non è di natura statica - è impossibile prevedere esattamente cosa

Dal libro dell'autoreOttimizzazione della shell utilizzando le impostazioni del registro Diamo anche un'occhiata a diverse impostazioni del registro che influiscono sull'ottimizzazione della shell, ma che non è possibile modificare utilizzando le finestre di dialogo standard di Windows.? MenuShowDelay: questo parametro di tipo stringa è già stato discusso in precedenza

Dal libro dell'autore14.3. Configurazione delle impostazioni Windows Defender dispone di numerose impostazioni che possono essere utilizzate per configurare, in particolare, la sua reazione a determinati eventi. Ad esempio, puoi utilizzare Impostazioni per impostare una scansione pianificata del tuo computer

Dal libro dell'autoreConfigurazione parametri QIP xxx: mannaggia, appena apro ICQ mi inondano subito di notizie xxx: come hai fatto a vivere senza? yyy: 21° secolo yyy: mandavano fuori i piccioni yyy: apri la finestra di casa - e cavolo - tutta la finestra è sporca e ci sono un sacco di novità yyy: beh, cioè la stessa cosa, solo non così in fretta BENE